Hackear el Email Corporativo de otra persona

Los usuarios de CrackMail obtienen acceso a la correspondencia completa del Email objetivo en sólo 15 minutos después de activar el hack

Introduzca la dirección de Email a hackear:

La tecnología CrackMail ofrece un cien por cien de posibilidades de éxito en el hackeo. La peculiaridad del enfoque es el uso de una máquina virtual para la autorización en la cuenta (por lo que el sistema de seguridad de la plataforma de Email no puede identificar el hackeo) y una interfaz de terceros para trabajar con los datos (todos los datos sobre usted se almacenarán de forma encriptada en servidores seguros).

-

Supervisión constante de los correos electrónicos entrantes y salientes

-

Herramientas integradas para la visualización de documentos

-

Ver y exportar la lista de contactos de una cuenta

-

Descifrar todas las direcciones registradas en el correo corporativo

-

Seguimiento, restablecimiento y creación de una nueva contraseña de cuenta

Facilidad de uso

El proceso de acceso a la cuenta es muy fácil de usar, y no necesita ninguna experiencia técnica o de hacking para trabajar con el servicio. Nuestros especialistas han hecho este trabajo por usted desarrollando el software.

Sistema flexible

A diferencia de otros métodos de pirateo de cuentas, el servicio funciona a distancia desde el dispositivo del usuario. No es necesario instalar un software espía, ni siquiera saber cómo accede su objetivo a su cuenta.

100% Seguridad

La avanzada tecnología de encriptación y los sistemas de protección de datos de varios niveles garantizan su privacidad. Su identidad está siempre protegida, y su víctima no podrá descubrirle y acceder a los datos de otras personas.

Acceso en pocos minutos

Miles de horas de optimización del algoritmo y una configuración óptima del servidor han convertido el servicio en la mejor herramienta de hackeo del mercado. La amplia experiencia de nuestros desarrolladores significa que tendrá acceso a la información que necesita para hackear cualquier cuenta en 10 minutos.

¿Cómo puedo rastrear el Email corporativo de otra persona?

Para configurar el seguimiento del Email de trabajo de otra persona, simplemente introduzca la dirección de email en el campo correspondiente de la página de inicio de CrackMail. También puede crear sesiones adicionales de rastreo del correo electrónico de trabajo en la configuración de la aplicación. En caso de que no conozca la dirección de Email, le recomendamos que busque la cuenta de la persona en LinkedIn u otras plataformas corporativas.

Solución universal para el hackeo del Email corporativo

CrackMail está implementado como una aplicación web, lo que significa que puede acceder a su funcionalidad desde cualquier navegador. El software es compatible con cualquier sistema operativo y la interfaz multiplataforma le permite utilizar todas las herramientas de la aplicación en su totalidad desde cualquier ordenador, teléfono o tableta.

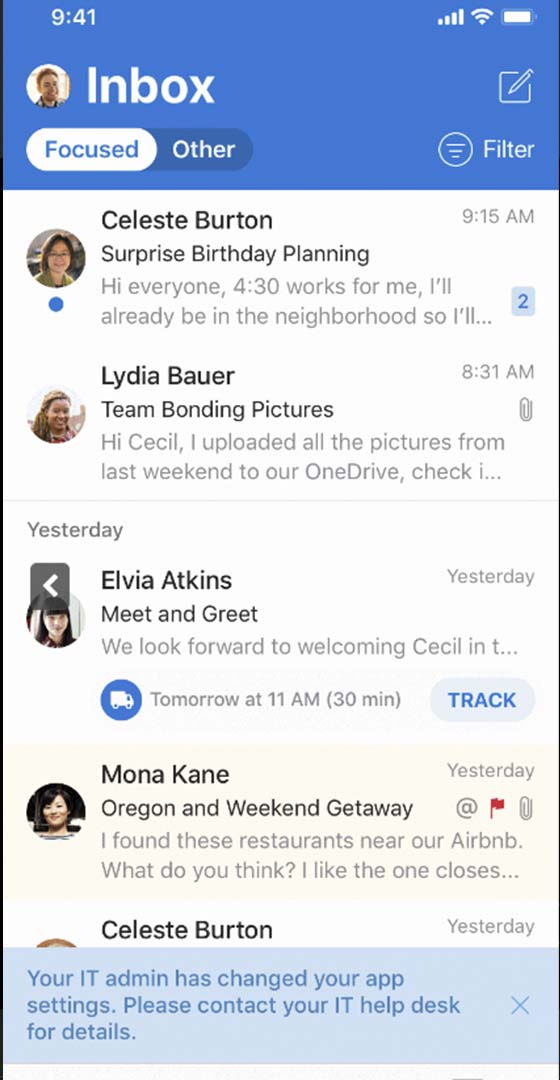

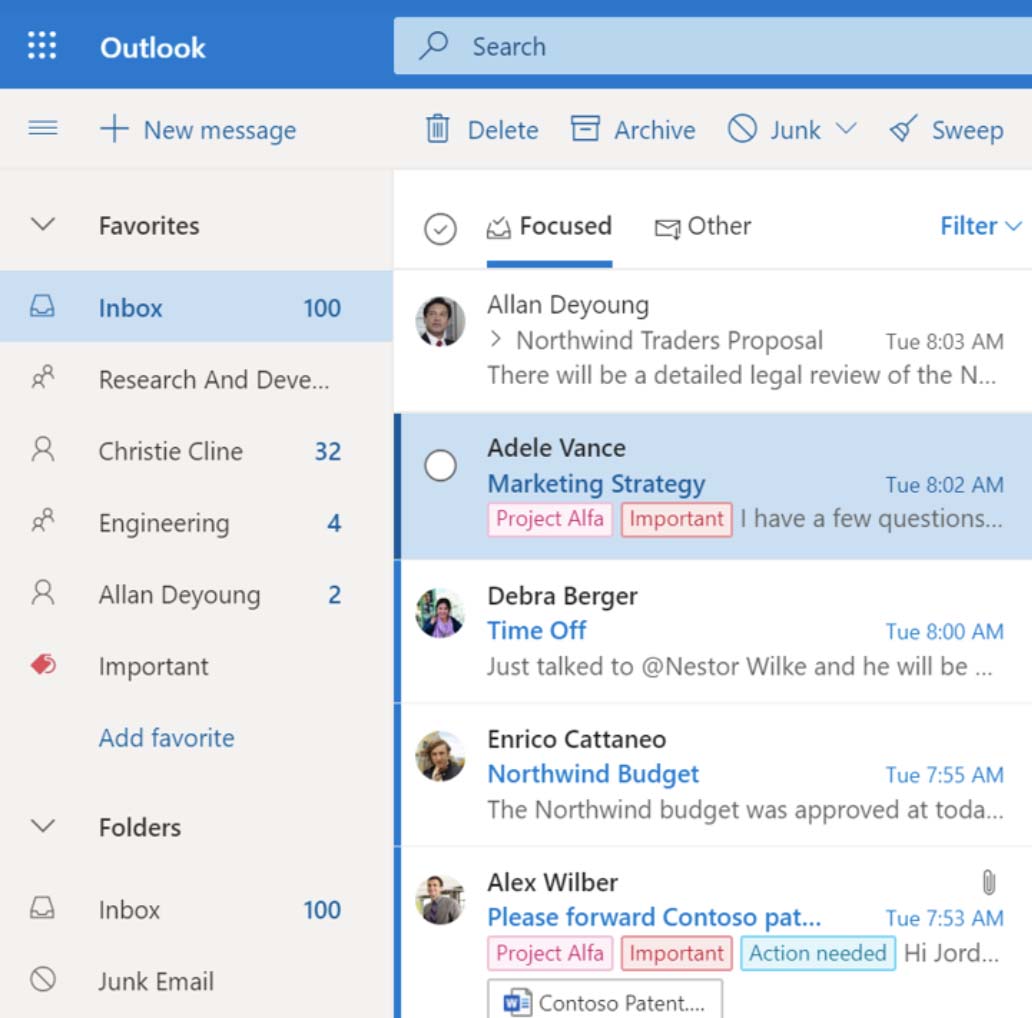

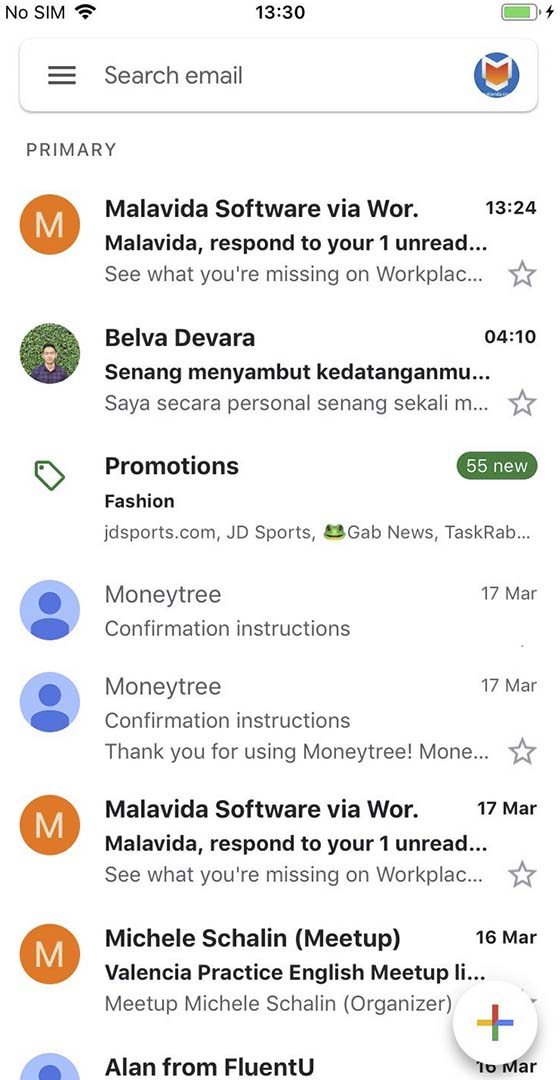

La aplicación es compatible con cualquier plataforma de Email

Las plataformas de Email modernas utilizan protocolos de transferencia de datos similares: esto permite al software hackear anónimamente los emails corporativos en cualquiera de ellas - Gmail, Outlook, Yandex, Sprint, Amazon y otras. CrackMail puede monitorear hasta 5 cuentas de Email en diferentes plataformas simultáneamente desde una sola cuenta.

Hackear la correspondencia laboral en línea

El software transmite la actividad del buzón en directo: la interfaz web muestra al instante los correos electrónicos enviados y recibidos, los borradores (correos electrónicos escritos pero no enviados) y los mensajes programados. Los usuarios pueden enviar correos electrónicos en nombre de un usuario comprometido, eliminar y restaurar la correspondencia, editar borradores y correos electrónicos programados.

Ubicación del usuario de correo

Herramienta de seguimiento de la geolocalización por dirección de correo electrónico corporativa: además de mostrar la ubicación actual del abonado, el software rastrea y almacena los datos de todos sus movimientos y, al final de cada día o a petición, crea un gráfico que muestra todos los lugares visitados por el abonado, con la hora de la visita, la dirección y el nombre (para las entradas públicas).

Herramientas adicionales para el trabajo

-

Navegar por el historial de mensajes

- Se ha integrado una herramienta flexible de búsqueda de correspondencia en el Panel de control, y puede establecer una variedad de parámetros de búsqueda y clasificación de los correos electrónicos. La aplicación le permite guardar las reglas de clasificación utilizadas en los correos electrónicos pirateados o crear las suyas propias: distribuya los correos electrónicos en carpetas estándar Favoritos, Programados, Correspondencia de trabajo, Correspondencia personal, y crear sus propias carpetas.

-

Visualización y seguimiento de los datos de autorización

- Podrá averiguar la contraseña del correo electrónico del trabajo de otra persona justo después de que haya terminado de descifrar su cuenta. También es posible restablecer la antigua y crear una nueva contraseña directamente en el Área Personal. Si va a utilizar los datos de autorización para entrar en su cuenta a través de la plataforma de Email, le recomendamos que active primero una VPN, esto le ayudará a mantener su rastreo anónimo.

-

Los documentos se abren directamente en la interfaz web

- La aplicación web dispone de herramientas para trabajar con documentos de texto, tablas, imágenes, vídeos, archivos PDF y presentaciones en varios formatos. Si un archivo adjunto a un Email no puede abrirse con las herramientas de CrackMail, los usuarios pueden descargarlo en su dispositivo y abrirlo con las aplicaciones previstas.

-

Exportar una lista de contactos

- CrackMail ofrece la posibilidad de exportar los contactos de las cuentas pirateadas y, al descargarlo, se pide a los usuarios que seleccionen una plantilla para la tabla exportada: por ejemplo, una lista de contactos para importarla a Adwords o una tabla para importarla a Facebook AdsManager. Cuando se vea en línea, podrá abrir el historial de interacciones de cualquier buzón con un solo clic.

-

Gestión del buzón

- Los usuarios de CrackMail obtienen el control total de su cuenta de Email corporativa hackeada. Gestione las sesiones de autorización activas a través del Panel de control: si es necesario, puede cerrar la sesión de su cuenta en todos los dispositivos excepto en el suyo, y convertirse en el único propietario del buzón hackeado. La interfaz web difunde instantáneamente todos los códigos de verificación enviados por el sistema, necesarios para iniciar la sesión en la cuenta en un nuevo dispositivo.

-

Descifrar la cadena de direcciones corporativas

- La aplicación es capaz de rastrear la dirección del buzón desde el que se administra su Email corporativo. Para acceder a dicha cuenta y gestionar toda la cadena de correos electrónicos del trabajo, es necesario adquirir un paquete de funciones avanzadas. Una vez completado el hackeo, podrá ver y rastrear la correspondencia en todos los buzones corporativos de destino.

Comentarios de los usuarios

Respuestas a las Cuestiones que pueden aparecer al trabajar con el software.

Nunca he utilizado un servicio personalizado, pero tuve que sumergirme en el tema de Crack.Email resultó ser una herramienta muy versátil para el control parental, toda la información sobre la actividad de un niño se muestra de forma estructurada, se puede ver que se ha puesto mucho tiempo y esfuerzo en ella. Lo recomiendo.

Para ser sincero, yo mismo no he utilizado el Email en mil años, y me encontré con Crack.email de una manera bastante indirecta. Necesitaba urgentemente averiguar la contraseña del portátil de mi hermana, y estaba buscando la forma de descifrar la contraseña de una de sus cuentas, con la esperanza de que la contraseña coincidiera. La aplicación funcionó a las mil maravillas, aproximadamente media hora después de iniciar la sesión pude rastrear los datos de autorización, que por suerte también coincidían con los del portátil.

Dirijo un blog popular, he estado buscando durante mucho tiempo un software para gestionar el contenido de la cuenta. Lo más importante era encontrar una solución estable para mantener y estadísticas de vistas. Crack.Email dio en la diana, ya que hace un seguimiento instantáneo de las nuevas publicaciones y, lo que es especialmente genial, ¡las guarda incluso si han sido borradas o bloqueadas!

¡Una aplicación genial! Me ayudó a rastrear la ubicación de mi teléfono robado a través del correo electrónico. Me gustaría destacar especialmente el conjunto de datos proporcionados: el software difundió la geolocalización actual de mi iPhone, mostró las coordenadas, la dirección del edificio más cercano y, si el edificio más cercano era una cafetería, mostró su número de teléfono y ofreció una marcación rápida.

Es una aplicación clara. La he pirateado desde mi teléfono, luego la he sincronizado con la memoria del teléfono y toda la información que necesito se descarga automáticamente, es decir, puedo utilizarla en el transporte. Me gusta que la interfaz sea clara y multilingüe, lo cual es una gran ventaja.

Me pregunto cómo de raro es este caso, utilicé la aplicación para hackear mi propia cuenta, que no he utilizado en mucho tiempo. Tenía una cuenta comercial de la tienda vinculada a ella, que estoy en proceso de traspasar al nuevo propietario. Crack.Email resultó ser la única aplicación que sabe cómo acceder a ella, lo que me salvó bastante.

Preguntas frecuentes

Respuestas a las Cuestiones que pueden surgir al trabajar con el software.

- ¿Puedo enviar emails en nombre de un Email hackeado?

- Los usuarios pueden enviar, eliminar y crear correos electrónicos programados en una cuenta de correo electrónico pirateada.

- ¿Le permite CrackMail tomar el control total de su buzón?

- Podrá acceder a la cuenta de destino en un número ilimitado de dispositivos y gestionar las sesiones de acceso activas a través de la interfaz web de CrackMail. Si es necesario, podrá cerrar las sesiones de autorización en los dispositivos del propietario de la cuenta y tomar posesión completa del correo.

- ¿Es posible hackear otros buzones creados en una plataforma corporativa ya hackeada?

- El software es capaz de rastrear la cuenta desde la que se administra la cadena corporativa, piratearla y proporcionar acceso a las bases de datos de todos los buzones de la cadena.

- ¿Puedo descargar la base de datos de Emails de destino en mi dispositivo?

- La base de datos puede verse en línea o descargarse en su dispositivo como un archivo ZIP. La base tecnológica de CrackMail garantiza la máxima velocidad de descarga de archivos disponible para su conexión a Internet.

El software funciona en todas las plataformas y redes móviles del mundo