Cómo hackear remotamente el Email en iCloud en línea

CrackMail es una solución todo en uno para hackear y establecer vigilancia en la cuenta de Email basada en iCloud de otra persona.

Especifique la dirección de Email a hackear:

La aplicación CrackMail es una forma segura y fiable de supervisar la cuenta de iCloud de otra persona: rastrea la correspondencia entrante y saliente, la actividad del usuario en los servicios de Apple, averigua la ubicación actual.

-

Una aplicación para el seguimiento de los correos electrónicos entrantes y salientes

-

Envío de Emails en nombre del propietario de una cuenta comprometida

-

Acceso permanente al llavero de iCloud de almacenamiento de contraseñas

-

Seguimiento de los datos personales y de la actividad en otros servicios de Apple

-

Herramientas para una óptima navegación por el historial de Emails

-

Control total de su cuenta de Apple y de los dispositivos autorizados

Tipos de datos disponibles

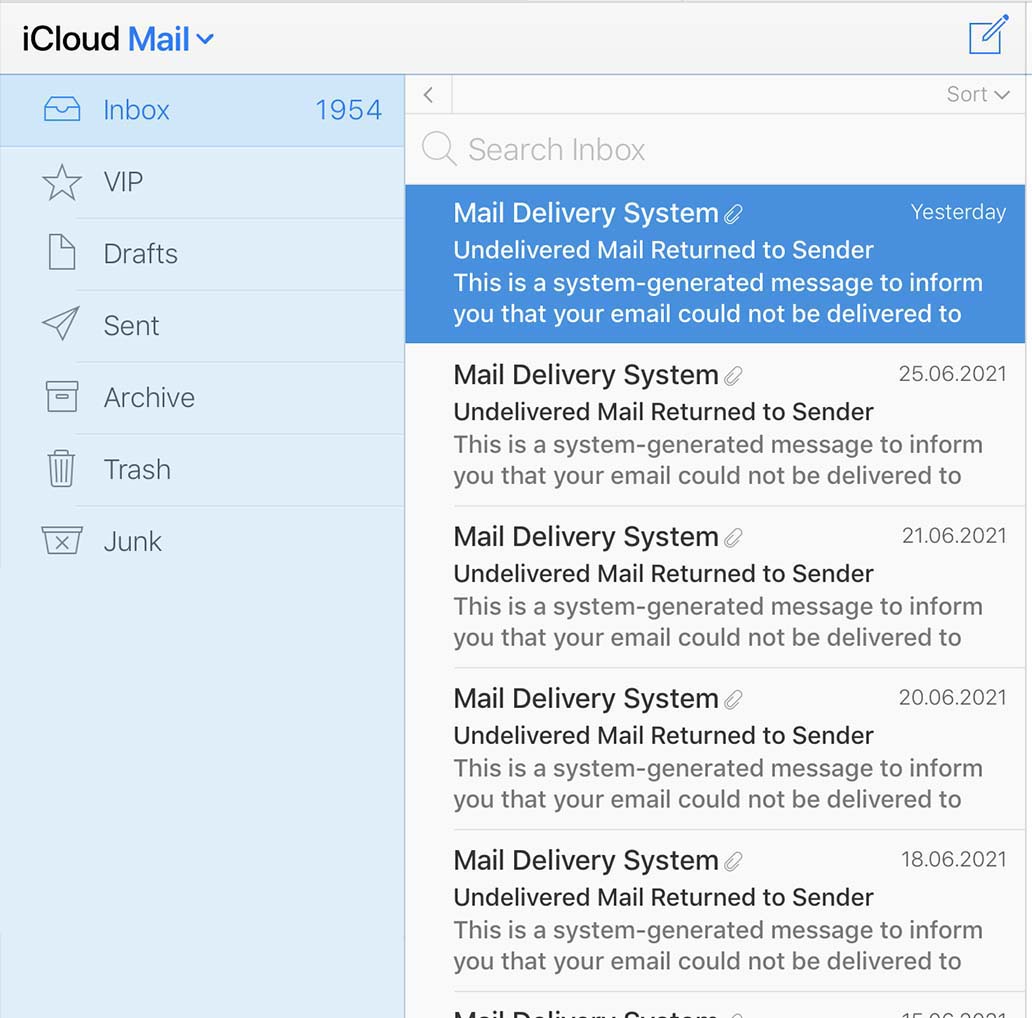

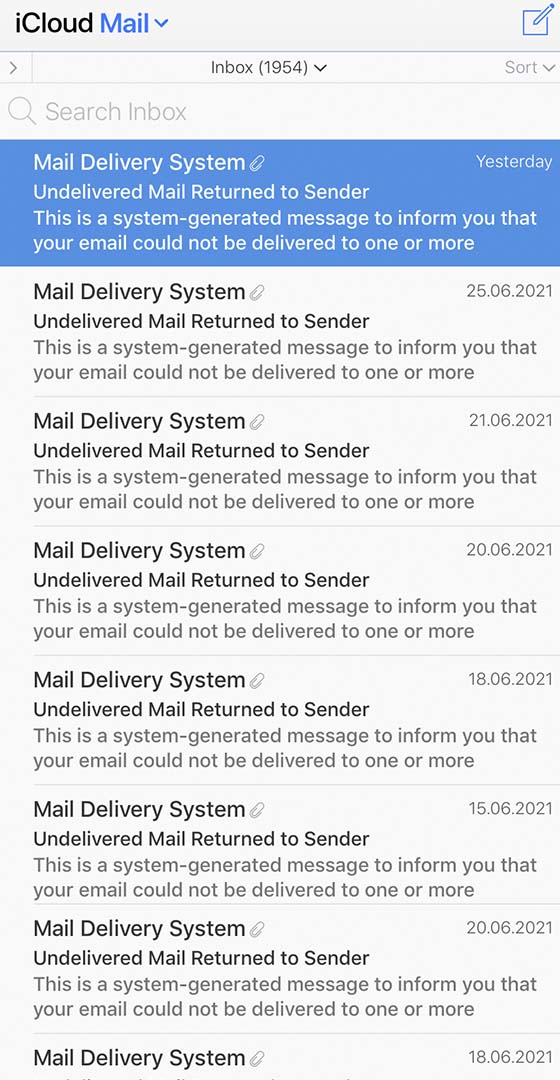

La aplicación de hackeo de buzones se implementa como una interfaz web, es decir, los usuarios obtienen acceso a los datos de las cuentas hackeadas directamente en sus navegadores. Este enfoque permite minimizar los requisitos del sistema, la vigilancia y el hackeo del Email pueden realizarse desde smartphones, portátiles o tabletas que funcionen con cualquier sistema operativo.

Seguimiento de la correspondencia

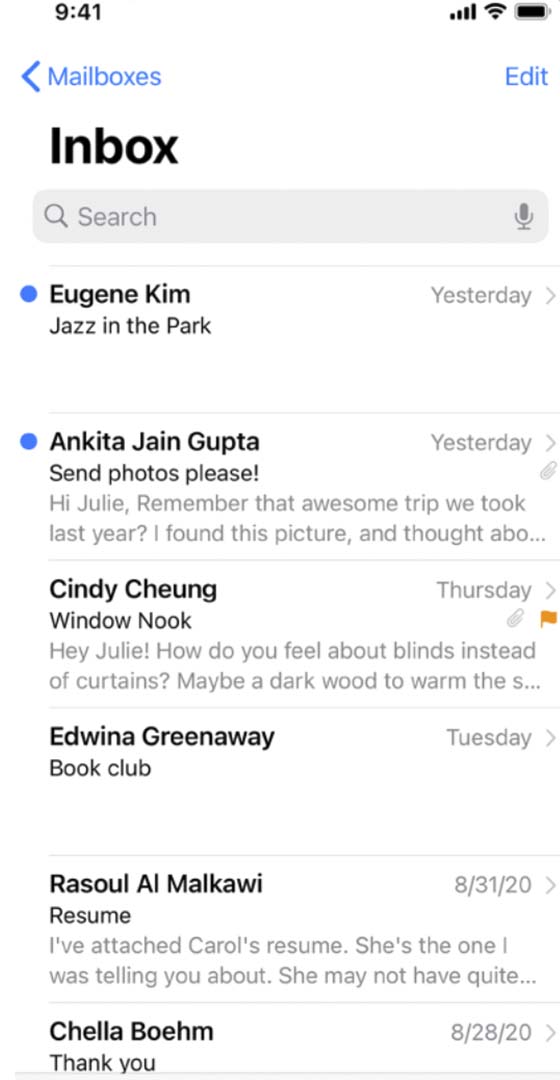

Seguimiento de los emails entrantes y salientes en el correo de iCloud

La aplicación proporciona un seguimiento en tiempo real de su correspondencia: los nuevos correos electrónicos se mostrarán instantáneamente en su Panel de control de CrackMail y se le notificará en consecuencia. El historial de correspondencia puede descargarse en su dispositivo como una tabla que contiene información sobre el remitente y el destinatario del Email, las copias, la hora, la fecha y el estado del envío.

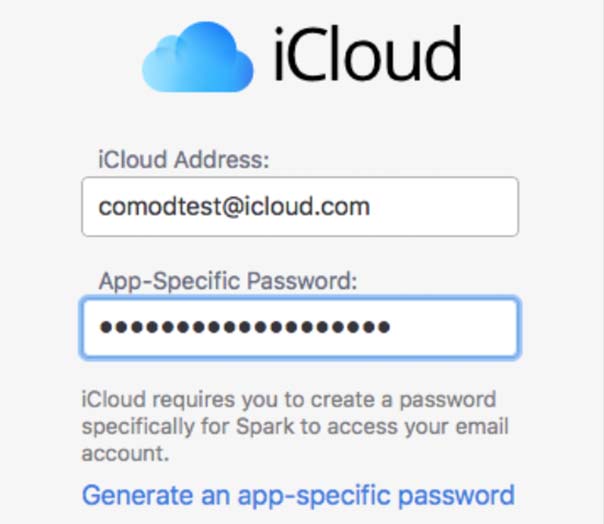

Contraseña de la cuenta de Email

Cómo descifrar una contraseña de Email en iCloud

CrackMail Email hacker es una forma segura de averiguar la contraseña de un buzón de correo de iCloud. Espere a que se complete el hackeo e inicie sesión en su cuenta personal para ver los datos de autorización actuales de su cuenta. Puede utilizar un nombre de usuario y una contraseña hackeados para entrar en su cuenta, sin embargo, le recomendamos que habilite una VPN antes de entrar, o que utilice una máquina virtual.

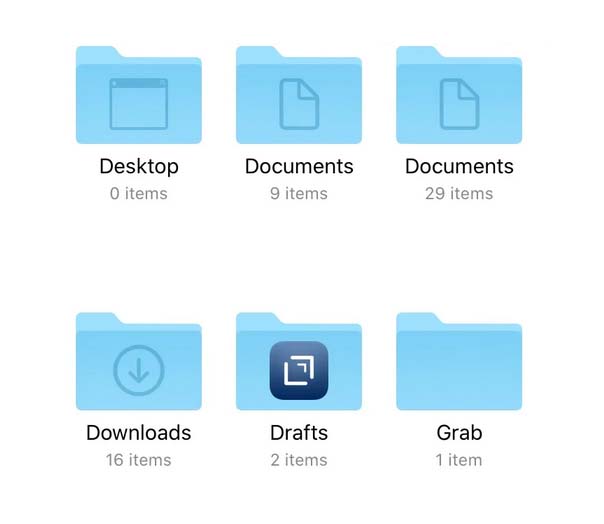

Acceso a la memoria del dispositivo

Datos almacenados en dispositivos autorizados

Los accesos a la cuenta de iCloud se utilizan para hacer un seguimiento de los datos almacenados en los dispositivos autorizados: fotos y vídeos de la Galería, notas, historial de llamadas, iMessages y mensajes SMS. Active la sincronización de datos para que todos los archivos nuevos del dispositivo de destino se dupliquen automáticamente en la interfaz web de CrackMail o se descarguen en su dispositivo cuando se conecte a la red WiFi.

Geodatos

Establecer el seguimiento de la ubicación a través de iCloud

Los servicios de Apple tienen pleno acceso a los geodatos de los dispositivos en los que se ha autorizado la cuenta de iCloud. Los algoritmos de CrackMail utilizan el servicio de localización de Apple para rastrear los movimientos del propietario de la cuenta pirateada. Las ubicaciones reales se transmiten a la interfaz web de la aplicación, y todos los datos de los movimientos se almacenan en la base de datos de la cuenta de CrackMail y están disponibles para su consulta en cualquier momento.

Hackear iCloud sin notificar al propietario de la cuenta

Apple actualiza y mejora constantemente su sistema de seguridad de iCloud, por lo que hoy en día sólo hay unos pocos programas que pueden rastrear la cuenta de iCloud de otra persona. El único software que puede hacerlo de forma completamente anónima y segura es CrackMail. El software duplica la base de datos de la cuenta en una interfaz de terceros, lo que garantiza la privacidad del usuario: no interactúa de ninguna manera con la propia cuenta comprometida y, por tanto, no permite que el sistema de seguridad detecte su IP y otros datos personales.

-

Seguimiento de los datos personales del usuario

- La tecnología de CrackMail se centra en recopilar la mayor cantidad de datos posible sobre una persona comprometida. El software rastrea el pasaporte y la información de pago del usuario, sigue su ubicación y determina su dirección de casa y del trabajo, y recoge datos sobre sus visitas a sitios con píxeles de seguimiento de iCloud instalados.

-

Control total del buzón

- Los usuarios de CrackMail pueden utilizar la aplicación para tomar el control total de su cuenta de iCloud de destino. Por ejemplo, pueden gestionar su cuenta de Apple: suscripciones a servicios, lista de contactos, ver los datos personales y de pago; eliminar y añadir dispositivos propios y ajenos a la cuenta de Apple.

-

Crackear la aplicación iCloud Keychain

- La tecnología de CrackMail se adapta al hackeo de iCloud: esto es posible gracias al modelo de almacenamiento de datos de Apple, que centraliza y almacena la información en un solo lugar, el llavero de iCloud. Así, una vez que se accede a las contraseñas de una de las cuentas, el software puede hackear y rastrear los datos de autorización de otras cuentas de usuario.

-

Seguimiento de la actividad humana en los servicios de Apple

- Conozca las cuentas y la actividad de una persona en otras aplicaciones y servicios de la plataforma de Apple: iTunes, AppStore, FaceTime, iMessages, etc. La aplicación recopila información sobre los pagos y las suscripciones del propietario de la cuenta, hace un seguimiento del Acceso Familiar y de los datos personales de los usuarios que utilizan la misma suscripción de grupo a los servicios de Apple.

Lo que nuestros clientes piensan de nosotros

Respuestas a las Cuestiones que pueden aparecer al trabajar con el software.

Definitivamente, Crack.Email es la mejor solución para hackear ICloud. Lo utilicé para hackear el perfil de un amigo de mi hermana, después de hackearlo pude rastrear su correspondencia, ver sus publicaciones ocultas, ¡incluso detectar la geolocalización! Para ser sincero, al principio no exploré realmente las características de la aplicación, así que fue una agradable sorpresa.

Utilice el programa para acceder a la lista de suscriptores del canal pirateado. Cada usuario suscrito al canal tendrá una dirección de Email y un número de teléfono vinculados a él. Cuando se exporta, la lista se convierte en una tabla, quedando a su elección el formato del documento.

¡La forma más fiable y segura de hackear la correspondencia de ICloud! Créanme, he probado otros. No describiré mi experiencia en detalle, sólo diré que la aplicación nunca ha fallado, ¡y rastreo la correspondencia de 4 personas desde una sola cuenta!

Necesitaba conseguir la contraseña del ICloid de mi ex novia para poder borrar de mi correspondencia algunos datos muy personales que le había enviado tontamente. Me costó un poco de esfuerzo, pero valió completamente la pena. La aplicación no sólo muestra la contraseña actual, sino que también detecta cuando se cambia, lo que significa que realmente le da acceso permanente a su cuenta. ¡5 de 5!

Hace poco me enteré de que existían este tipo de programas, e inmediatamente me puse a investigar el mercado. Tengo mi propio negocio, y poder espiar las campañas publicitarias de los competidores, tal y como yo lo veo, ¡puede cambiar realmente el juego! Acabo de comprar la aplicación hace una semana, y la funcionalidad es impresionante.

Yo mismo fui hackeado y esta aplicación resultó ser la forma más fiable de recuperar un iCloud robado. Todo me llevó unos 30 minutos y, lo más importante, ahora puedo gestionar las sesiones de autorización del perfil, es decir, si me hackean de nuevo, puedo recuperar rápidamente mi cuenta si me vuelven a hackear.

Preguntas frecuentes

Respuestas a las Cuestiones que pueden surgir al trabajar con el software.

- ¿Puedo utilizar CrackMail para rastrear la identidad de un usuario comprometido?

- El software transmite todos los datos de la cuenta de iCloud al Panel de control, independientemente de la configuración de privacidad que se le aplique.

- ¿Proporciona la aplicación acceso a los datos almacenados en la nube de iCloud?

- Todos los archivos almacenados en iCloud estarán disponibles para su visualización y descarga inmediatamente después de la instalación del seguimiento.

- ¿Es capaz el software de encontrar un iPhone perdido si la cuenta de iCloud de destino está autorizada en él?

- CrackMail es una alternativa segura y probada al servicio de localización de Apple. La aplicación rastreará la ubicación de su iPhone si ha sido autorizado a la cuenta de iCloud de destino o a otro servicio de correo cuyo seguimiento sea compatible con el software.

- ¿Puedo eliminar toda mi información y la de mi cuenta de destino de la base de datos de CrackMail?

- La arquitectura de CrackMail está diseñada para que el usuario sea el único propietario de los datos de la cuenta comprometida. Toda la información asociada a su cuenta se almacena en nuestros servidores de forma cifrada, y la clave de descifrado está vinculada a la cuenta. Usted puede eliminar una cuenta y sus datos asociados en cualquier momento.

- ¿Permite CrackMail rastrear la ubicación de los usuarios que comparten un mismo Acceso Familiar con el propietario de la cuenta comprometida?

- CrackMail le da acceso a todos los datos disponibles para el usuario comprometido, incluidos los geodatos de los usuarios que utilizan una única cuenta familiar.

El software funciona en todas las plataformas y redes móviles del mundo